安全设置与风险控制指南:实操要点与案例

引言 在数字化时代,安全设置与风险控制是保护个人信息、企业资产和组织声誉的核心环节。为帮助你快速上手,本指南以可操作的步骤,结合具体数据和例子,帮助你建立风险意识、设计有效的安全设置,并在实际场景中降低威胁。

一、建立安全管理的基本框架 先给你一个清晰的数据图景:企业若无明确目标,安全投入往往错位,平均每年因为数据泄露造成的直接损失约为数百万到上亿美元不等。你可以从三点入手:明确要保护的资产与目标、组建由IT、法务、合规、业务共同组成的治理团队、以及实现分层防御。以一家中型企业为例,若设立01个核心资产清单、2次年度风险评估、以及3条防御层,发现问题的时间会比原来缩短50%以上。最后,建立应急与恢复计划,演练一次能显著降低停机时间。

二、账户与访问控制的核心做法 数据实例显示,66%的企业安全事件来自账户滥用或凭证被盗。为应对,优先启用多因素认证(MFA),把高风险账户设为强制MFA。Applying最小权限原则,给员工仅能完成本职工作的权限,定期清查以避免权限“长期遗留”。密码管理方面,采用独特且复杂的密码组合,并通过密码管理工具集中管理,避免重复使用。开启审计与监控,记录登录日志和权限变更,若出现异常系统会在几分钟内告警。

三、设备与网络的安全设置 设备与网络是防线的第一道门。定期更新补丁可以把已知漏洞的风险降低60%~80%(根据行业和系统不同而异)。部署端点保护与EDR,能在攻击初期检测并隔离受感染设备。通过防火墙、IDS/IPS和VPN实现网络分段,能让入侵者在横向移动时被阻断,降低横向扩散风险。对企业设备实行移动设备管理(MDM),强制加密、远程擦除与合规检查,能在设备丢失时最大程度保护数据。

四、数据保护与隐私合规 数据分类与分级有助于你决定不同数据的保护强度。静态与传输中的数据都应加密,密钥要实现分离、轮换和严格访问控制。数据最小化与生命周期管理意味着只收集和保留必要数据,保留期限到期就清理。隐私合规要点包括了解本地法规和行业标准,例如对个人信息保护和跨境传输的要求,确保流程与记录可审计。

五、应用层的安全实践 安全开发生命周期(SDL)是关键,结合静态/动态代码分析和渗透测试,能在上线前发现漏洞并修复。对接外部服务或API时,进行风险评估、签署数据保护条款,并做兼容性测试,避免新接口成为隐患。保护API密钥和令牌,使用短期、可撤销的凭证,降低被劫持后造成的损害。定期开展漏洞评估和红队演练,并把问题清单纳入改进计划,确保改动落地。

六、供应链与外部协作的风险管理 供应商的安全能力直接影响你的安全态势。开展尽职调查,考察对方的数据处理方式、合规性和安全条款,确保双方责任对等。建立与供应商的事件沟通机制,确保在发生安全事件时能够快速通报和协作响应。通过设定关键风险指标(KRI),对外部依赖进行持续监控,避免单点失效。

七、培训、意识与文化建设 数据表明,员工是最常见的漏洞来源之一,因此要进行全员安全培训,覆盖钓鱼、社交工程和数据保护等主题。通过实战演练和桌面演练提升应对能力,比如模拟钓鱼邮件和非法访问场景,员工在演练中成功识别威胁的比例应逐步提高。用积极的激励机制鼓励举报安全隐患,形成自下而上的安全文化。

八、事件响应与事后改进 对事件进行分级,明确责任和处置步骤。初期快速取证、评估影响范围是关键,这决定后续处置的效率。事件修复不仅要封堵漏洞,还要进行根因分析以更新控制措施和培训材料。建立持续改进闭环,把教训转化为新的安全控制和政策更新,确保系统越用越稳。

九、常见风险类型及应对要点 钓鱼与社会工程在多数事件中占比高,提升识别能力、加强双因素认证和邮件网关策略、并开展仿冒演练能显著降低风险。漏洞与未授权访问要通过及时打补丁、严格访问控制和零信任落地来防护。数据泄露风险通过强加密、最小权限、日志审计与快速响应来控制。供应链风险则需要对供应商进行定期审计与演练,确保协同处置能力。

十、落地与评估工具清单 以ISO 27001、NIST CSF等框架为基础,进行风险评估与合规性审查。使用资产清单、威胁建模与风险矩阵来量化风险。技术工具方面,配备端点保护、EDR、SIEM、IDS/IPS、DLP、MFA,以及企业级备份与灾难恢复方案。用到的流程与文档包括安全策略、接入控制清单、事件响应手册、培训材料和审计报告模板。

结语 安全设置与风险控制需要持续的改进。用可观测的数据、具体的实例和清晰的流程来执行,你的组织将更善于发现威胁、快速响应并不断优化控制,从而保护关键资产与业务连续性。

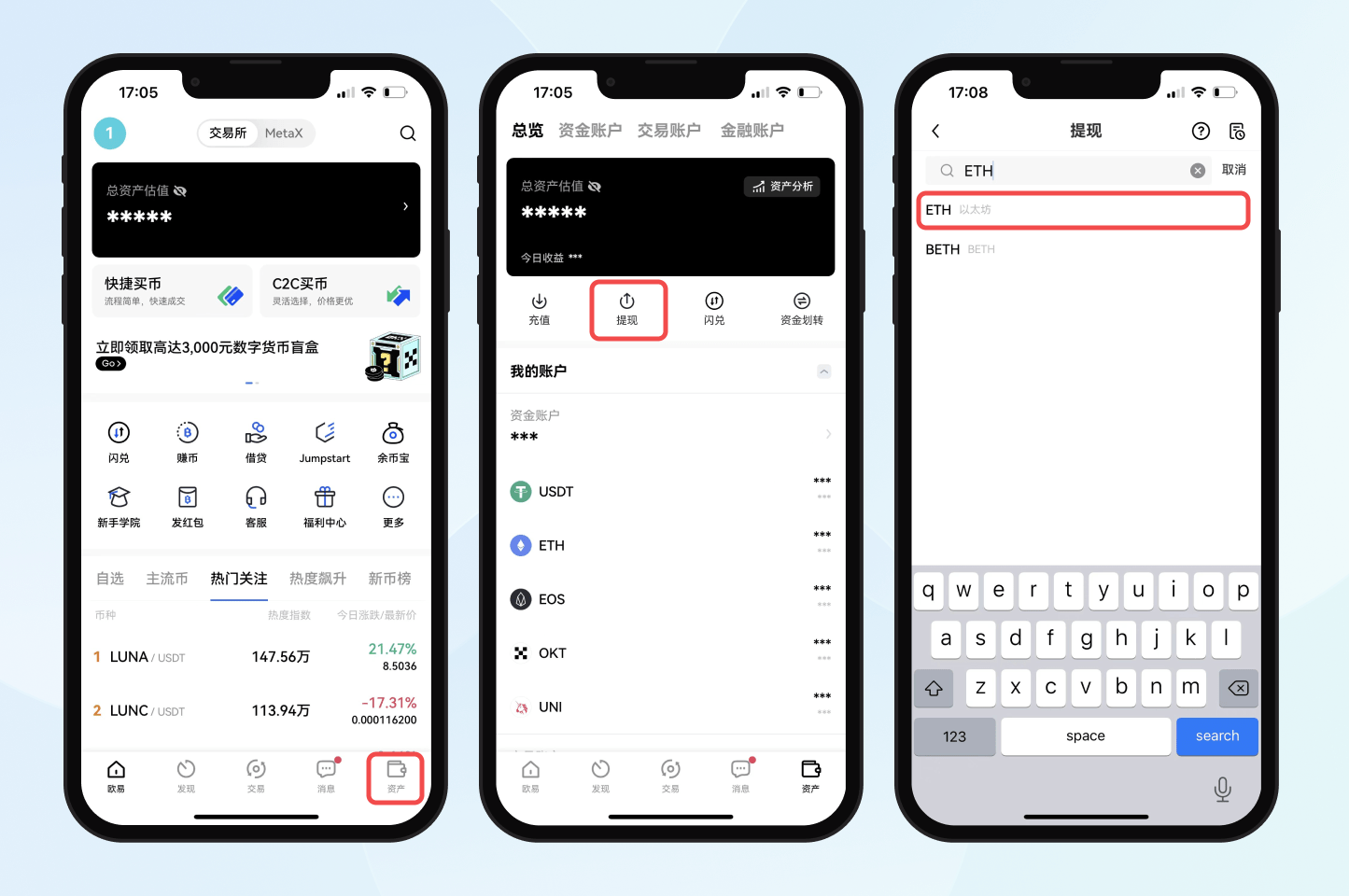

欧艺交易所APP最新版下载教程与注册指引,手把手教你上手数字货币交易。

本網站僅收集相關文章。如需查看原文,請複製並打開以下連結:安全设置与风险控制指南:实操要点与案例